Okulary przeciwsłoneczne? Tylko z żółtymi szkłami...

27 czerwca 2006, 14:41Jak dobrze wybrać okulary przeciwsłoneczne? Ważny jest nie tylko fason pasujący do kształtu twarzy, ale również (a właściwie przede wszystkim) rodzaj i zabarwienie szkieł. Badacze z Nowego Jorku doradzają, by zrezygnować z niebieskich soczewek, a zamiast tego zdecydować się na żółte lub bursztynowe.

Mózgowe skutki przeuczania na praworęczność

20 lipca 2007, 11:23Jeszcze nie tak dawno temu osoby leworęczne dość często usiłowano przeuczyć na praworęczność. Po zbadaniu takich ludzi okazało się, że wskutek tego typu przestawiania zmieniają się sposób zorganizowania ich mózgu i aktywność poszczególnych regionów. Niektóre obszary mózgu nadal wyglądają jak te u osób czysto leworęcznych, podczas gdy inne zaczynają przypominać swoje "praworęczne odpowiedniki".

Zaradne drzewa

12 czerwca 2008, 12:10Najnowsze badania wykazały, że liście drzew potrafią utrzymywać niemal stałą temperaturę niezależnie od tego, czy rosną w Meksyku czy na północy Kanady. Naukowcy przyjrzeli się 39 gatunkom północnoamerykańskich drzew żyjących na obszarach rozciągających się na przestrzeni 50 stopni szerokości geograficznej. Okazało się, że ich liście niezależnie od pogody utrzymują temperaturę około 21 stopni Celsjusza, co pozwala im na wydajną fotosyntezę.

Biometryka na słuch?

14 kwietnia 2009, 10:24Niewykluczone, że najnowsze osiągnięcia technologiczne znacząco utrudnią życie oszustom czy złodziejom telefonów komórkowych. Specjaliści zastanawiają się bowiem nad przydatnością emisji otoakustycznej (OAE) w technologiach biometrycznych.

Po 150 reszta nie ma znaczenia

28 stycznia 2010, 12:34Robin Dunbar, profesor antropologii ewolucyjnej na Uniwersytecie w Oksfordzie, uważa, że gdy liczba znajomych na Facebooku czy innym serwisie społecznościowym przekroczy 150, kolejne nawiązane kontakty nie mają już znaczenia. Wg specjalisty, ludzki mózg może zapamiętać tylko 150 znaczących związków. Jak podkreśla Dunbar, liczba ta odnosi się do różnych społeczeństw i nie zmieniała się na przestrzeni dziejów.

Jak się pozbywać tlenku grafenu?

25 lipca 2010, 11:16Wraz z rozwojem i upowszechnianiem się nowoczesnych nanomateriałów, narastają obawy co do ich wpływu na środowisko naturalne. Trudno ocenić, jakie szkody mogą poczynić takie materiały jak tlenek grafenu. Naukowcy proponują, aby do jego eliminacji zatrudnić pospolite bakterie.

Gates na stałe utracił tytuł najbogatszego człowieka?

9 marca 2011, 12:43Niewykluczone, że Bill Gates na dobre utracił miano najbogatszego człowieka świata. Jutro ukaże się kolejna lista Forbesa i już wiadomo, że założyciel Microsoftu nie trafi na pierwsze miejsce.

USA atakowane przez 12 chińskich grup

12 grudnia 2011, 18:49Za większością cyberataków na amerykańskie firmy i agendy rządowe stoi zaledwie 12 chińskich grup cyberprzestępczych. Są one w dużej mierze albo wspierane, albo wręcz sterowane przez rząd w Pekinie. Chiny tradycyjnie już odrzucają wszelkie oskarżenia o zaangażowanie w cyberataki.

Bioróżnorodność na... muzealnych półkach

21 listopada 2012, 13:13Pomiędzy zabraniem ze środowiska przedstawiciela danego gatunku i umieszczeniem go w formie eksponatu w uniwersyteckiej lub muzealnej gablocie, a rozpoznaniem w nim nieznanego dotychczas gatunku mija średnio aż... 21 lat.

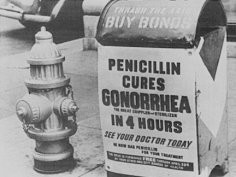

CDC boi się antybiotykooporności

17 września 2013, 09:58Antybiotykooporne bakterie zostały uznane za jedno z poważnych zagrożeń w USA. W raporcie opublikowanym właśnie przez Centra Kontroli i Prewencji Chorób (CDC) czytamy, że każdego roku w USA u co najmniej 2 milionów osób rozwija się poważna infekcja bakteryjna, która jest oporna na co najmniej jeden antybiotyk. Co najmniej 23 000 osób umiera z powodu takiej infekcji